Gmail

Por Daniel Flores.

El concepto de correo electrónico, ha cambiado en sustancia, en un par de años. Desde el correo gratuito de Hotmail, pasando por el correo de paga y llegando al correo de Google: Gmail.

Google, ha revolucionado el concepto del internet, innovando con estupendas ideas en todas las áreas del uso de la red, de las cuales hablaremos en otra ocasión; pero en lo concerniente al correo electrónico, Gmail es mi favorito. Con sus casi 3 GB de espacio, Gmail se coloca en la punta de la lista, permitiendo así, mantener una copia de nuestros archivos críticos en línea.

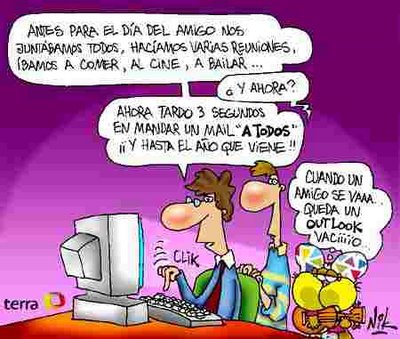

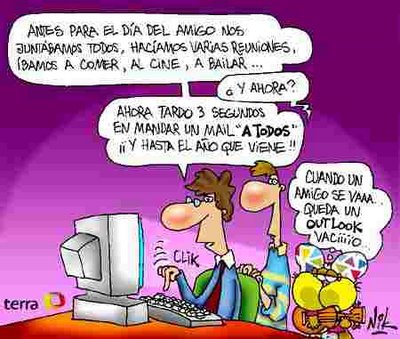

Si usted es usuario de algún cliente de correo (Outlook Express, Microsoft Outlook, Netscape Messenger, Eudora, etc.), ha imaginado que pasaría si repentinamente su disco duro decide no seguir más y además de perder toda una vida de trabajo en archivos, perder toda su lista de contactos y todos sus correos enviados y recibidos? Y no solo por precaución, también por practicidad: usando Gmail, puede acceder desde cualquier computadora, a su correo nuevo y archivado, sin verse forzado a usar la computadora en donde tiene configurado su correo; ya sé que esto último es una ventaja general de los correos basados en web (hotmail, yahoo, etc.), pero su gran limitante es el espacio y no cuentan con las brillantes opciones y manejo de Gmail:

Rápido, simple, eficaz contra el spam, autoactualización (cada cierto tiempo actualiza automáticamente la bandeja de entrada), “snippets” o fragmentos de texto que reproducen las primeras palabras de cada mensaje junto a su autor y título, o la útil función de autocompletar el campo de destinatario. Gmail llama “conversación” al conjunto de dos o más emails con la misma persona o a través de una lista de correo; es entonces cuando entran en acción los “threads” o hilos, que imitan la estructura habitual de una gran parte de los foros en la Red, donde los mensajes quedan agrupados de forma automática en una misma pantalla para que el usuario los visualice con mayor comodidad sin tener que buscar las respuestas una por una. Los 2.800 MB de espacio, podrían llegar a convertirse en un enorme descontrol si no fuera por el modelo que ha escogido Google, basado en dos pilares: etiquetas en lugar de carpetas y archivar en vez de eliminar. Las etiquetas permiten clasificar los distintos emails manualmente o en función de filtros personalizados, un modo de organización que se puede combinar con el empleo de “estrellas” para destacar los mensajes más importantes. La creación de filtros, permite enviar correos directamente a cierta “etiqueta” sin tener que pasar por la bandeja de entrada, de cierto remitente o subject. Calendario (lo cual podría sustituir a Microsoft Outlook). La posibilidad de importar contactos desde otras cuentas o acceder a través de POP (configurar Outlook Express o Microsoft Outlook para manejar la cuenta de correo). Búsqueda de contactos y correos, mediante una simple palabra clave. Creación de listas de distribución (grupos de destinatarios). Chat integrado con usuarios de Gmail que pertenezcan a la lista de contactos, con un simple click, sin tener que instalar ninguna aplicación y sin correr ningún applet o plug in.

Además, se puede usar la cuenta de Gmail con una unidad de disco duro virtual y aprovechar los, hasta ahora 2800 MB (y sigue aumentando el espacio!), que nunca se llenarán con correo. Una aplicación gratuita, (la cual se puede descargar en: http://www.viksoe.dk/code/gmail.htm) es lo que se necesita para tener un disco disponible al que se tendrá acceso siempre que se conecte a internet. Después de instalar este software, en Mi PC, aparecerá un nuevo disco duro llamado Gmail, al que se puede acceder para copiar archivos arrastrándolos como si fuera una memoria USB; es un disco virtual y se está conectado a él a través de internet. Al copiar un archivo al Gmail Drive, realmente se crea un correo electrónico y llega a la bandeja de entrada con el subject “GMAILFS”. Pero creando una etiqueta y un filtro, se puede conseguir que Gmail “etiquete” automáticamente estos mensajes sin que pasen por la bandeja de entrada; Una advertencia: no es buena idea usar Gmail como disco duro si se usa POP3.

Además, en combinación con la aplicación Google Desktop (también gratuita), Gmail avisará la llegada de un nuevo correo en el momento de su ingreso, mediante un cuadro de texto.

Y lo más sorprendente de todo esto: es gratis! Que más se puede pedir ¡?

Aparentemente sólo hay 3 límites y los 3 bastante razonables: El tamaño máximo por mensaje enviado o recibido de 10 MB, la prohibición de adjuntar archivos .exe o .vbs (por seguridad) y el

tiempo límite de inactividad permitido, que es de 9 meses.

Para conseguir una cuenta de Gmail, se requiere de una invitación. Por mi parte, me quedan 100 invitaciones por brindar, las cuales daré con todo gusto a quien me las solicite. Pero una vez que se tiene una cuenta, se contará con 10 invitaciones y Gmail irá aumentando gradualmente el número de invitaciones por ofrecer, dependiendo del flujo de correos que se tenga.

Good Byte!